Способы проверки доступности tcp-портов

Содержание:

- Причины иметь в нашем доме VPN-сервер

- Поиск по содержимому

- Использование nirsoft currports

- TCP и UDP

- Как узнать общедоступный IP-адрес интернет-соединения

- Ректальное администрирование: Основы для практикующих системных АДминистраторов

- Открытие порта в фаерволе

- Что означает «открытый» порт?

- Различия между публичным и частным IP

- Проброс в антивирусном ПО

- Удаленный компьютер

- Способ 2: CurrPorts

- Какая польза от открытия портов роутера?

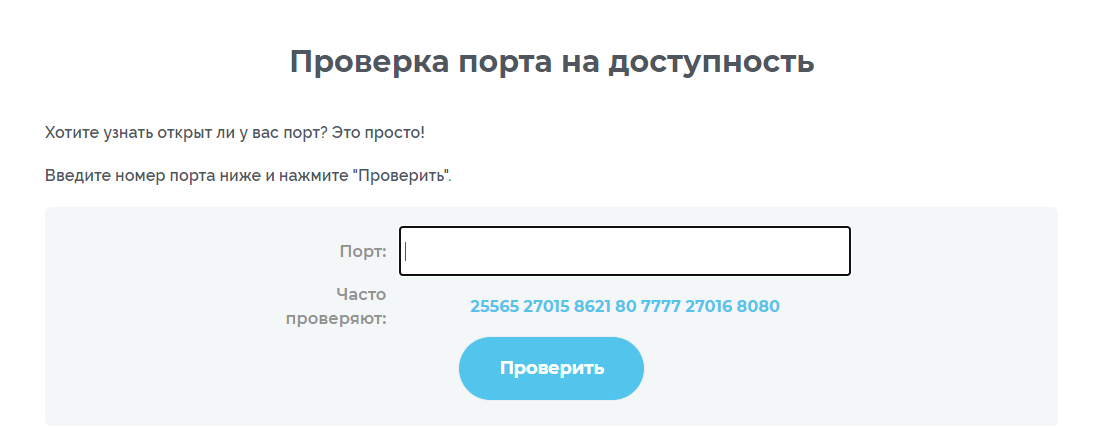

- Проверить открытые порты онлайн

- Прослушиваемые порты IPv4 и IPv6 адресов в Linux

- Пример анализа открытых портов

- Что такое порт компьютера

- Проверка открытых портов на локальном компьютере

- На какие открытые порты нужно обращать внимание

- Подводим итоги вышесказанному

Причины иметь в нашем доме VPN-сервер

Здесь мы должны поговорить о внешние VPN-серверы, Это те, которые позволяют нам подключаться к их сети, чтобы иметь возможность перемещаться с большей конфиденциальностью и безопасностью, зашифровывая наши данные. В этом случае это будет открытие портов для VPN, которые мы разместим в нашей домашней сети. Целью использования этого типа сервера является повышение безопасности и конфиденциальности нашего интернет-соединения, поскольку все наши зашифрованные данные передаются. Таким образом, наша информация выглядит так, как если бы она путешествовала в защищенном туннеле благодаря шифрованию, которое не позволяет киберпреступникам получить к ней доступ.

Как мы уже объясняли ранее, одним из вариантов может быть аренда качественного платного VPN, такого как NordVPN, SurfShark, CyberGhost или HMA VPN. Однако мы можем выбрать бесплатные и столь же безопасные варианты. Все, что требуется, — это открыть порты для VPN на маршрутизаторе и иметь соответствующее сетевое оборудование.

В настоящее время пользователи все чаще покупают роутеры от известных производителей, таких as ASUS, ФРИЦ! Box, NETGEAR или D-Link вместо использования тех, которые предоставляются нашим интернет-провайдером. Причины, по которым они выбирают это сетевое оборудование, заключаются в его более высоком качестве Wi-Fi, возможности иметь свой VPN или мультимедийный сервер и многое другое. Они достигают этого благодаря лучшему оборудованию и более полному микропрограммному обеспечению. Кроме того, другое оборудование, которое приобретает большое значение, — это такие устройства, как Raspberry Pi or NAS серверы. Следовательно, если у нас есть какое-либо из этих двух устройств в нашей домашней сети, мы также можем использовать их для настройки нашего собственного VPN-сервера.

Таким образом, наличие собственного VPN-сервера даст нам следующие преимущества.

- Это позволит нам безопасно и конфиденциально подключаться к Интернету.

- Мы можем использовать его откуда угодно.

- Мы не будем зависеть от платежной системы.

- Мы можем выбрать протокол и безопасность нашего VPN. Таким образом, мы можем выбирать между L2TP, OpenVPN, IPsec и WireGuard, PPTP отбрасывается, потому что это небезопасный протокол, хотя он все еще используется.

Исходя из этого, у нас есть следующие недостатки:

- Безопасность находится в наших руках, мы должны позаботиться о том, чтобы и этот маршрутизатор, NAS или Raspberry Pi были обновлены и хорошо настроены.

- Энергопотребление является относительным, потому что в некоторых случаях они всегда будут работать, поэтому не будет затрат, как сервер NAS.

Еще один очень важный аспект, когда у нас есть VPN-сервер в нашем доме, заключается в том, что мы можем получить доступ ко всем общим ресурсам, как если бы мы были физически подключены, поэтому мы должны это учитывать.

Поиск по содержимому

В случае необходимости отображения только подключений с определенными параметрами или адресами лучше всего использовать дополнительную команду find, которая перед выводом сведений произведет фильтрацию данных, и это освободит вас от надобности вручную искать каждый соответствующий пункт. Тогда полная консольная команда приобретает следующий вид:

- Введите , что задаст параметр отображения только портов с состоянием LISTENING, аргумент /I при этом используется для отмены учета регистра символов.

В результатах отобразится только подходящая информация.

Выше вы узнали о методах определения открытых портов через встроенную команду netstat. После этого можете приступить к работе с программами или пробросу других портов в случае необходимости. К слову, этой теме посвящен отдельный материал на нашем сайте. Перейдите по указанным ниже ссылкам, чтобы ознакомиться с подробными инструкциями.

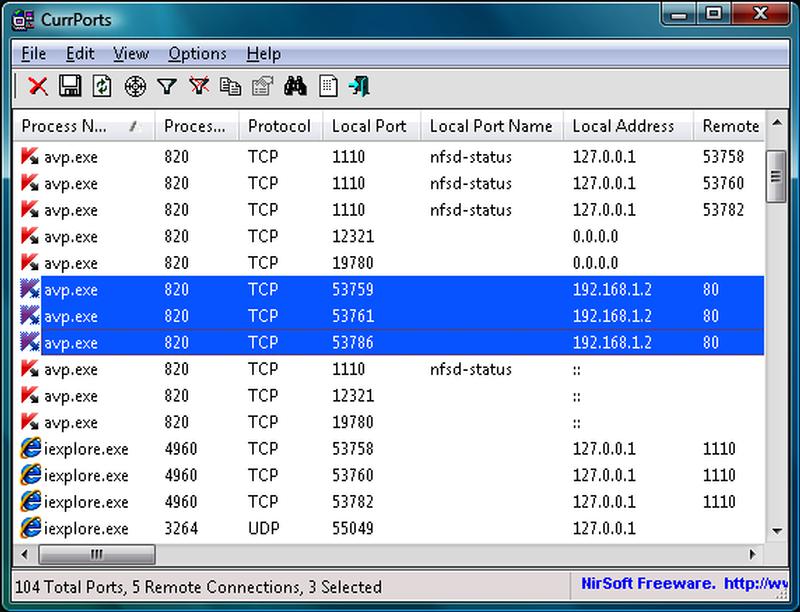

Использование nirsoft currports

Если вы не любите командную строку или предпочли бы использовать простую утилиту, чтобы сделать всё это за один шаг, мы рекомендуем отличный бесплатный CurrPorts. Загрузите инструмент. Только убедитесь, что вы получили правильную версию (обычная версия для 32-разрядной версии Windows, а версия x64 – для 64-разрядной Windows).

В окне CurrPorts отсортируйте по столбцу «Локальный порт», найдите порт, который вы исследуете, и вы можете увидеть всё: имя процесса, ID, порт, полный путь к процессу и т.д.

Чтобы сделать это ещё проще, дважды щелкните любой процесс, чтобы увидеть каждую деталь в одном окне.

Когда вы определите, какое приложение или служба связаны с порт, – Вы сможете решить, как его использовать. Если это приложение, то можно указать другой номер порта. Если это сервис или у вас нет возможности указать другой номер порта – вероятно, Вам придётся остановить службу или удалить приложение.

TCP и UDP

TCP и UDP это протоколы транспортного уровня. Самое главное что вам нужно о них знать: любой из них может использоваться для передачи информации.

Кстати, про протокол TCP вы практически наверняка слышали, по крайней мере должны были встречать запись TCP/IP — эта связка протоколов очень важна для Интернета. Протокол IP отвечает за то, куда отправлять данные, а TCP отвечает за непосредственную передачу данных и проверку их целостности.

Работу протокола TCP можно представить как создание соединения между двумя компьютерами, по этому соединению передаются данные. Внутри этого соединения данные проверяются на предмет повреждения — если какая-то часть повреждена, то она отправляется повторно.

Протокол UDP тоже передаёт данные, но вместо того, чтобы создавать устойчивое соединение, внутри которого данные проверяются на целостность, он просто «пуляет» свой пакет на определённый адрес. В принципе, это и есть главное отличие между этими протоколами.

Как узнать общедоступный IP-адрес интернет-соединения

Посещение сайта, который расскажет нам публичный IP

Если мы хотим знать какой у нас публичный IP то есть тот, который идентифицирует нас за пределами нашей собственной сети, мы можем сделать это через Интернет легко и быстро. Просто используя браузер в Windows, Android or Linux вы легко узнаете. Мы собираемся использовать Интернет whats-my-ip.net и нажав на название сети, вы узнаете свой публичный IP-адрес. Это результат, который я получил на своем ноутбуке с Windows 10:

Отсюда мы извлекаем наш публичный IP-адрес 95.127.152.X. Кроме того, у нас есть возможность геолокации места, где расположен этот IP, а также нашего интернет-провайдера.

Заходим в настройки роутера

Другой способ узнать, каков наш общедоступный IP-адрес, — ввести маршрутизатор напрямую через шлюз по умолчанию, в меню «Интернет-статус» мы можем увидеть что-то вроде «WAN IP Address», этот IP-адрес будет общедоступным IP-адресом, который нам предоставил оператор.

Ректальное администрирование: Основы для практикующих системных АДминистраторов

Одной из самых популярных и зарекомендовавших себя методологий системного администрирования является так называемое ректальное. Редкий случай сопровождения и обслуживания информационных систем, инфраструктуры организации обходится без его использования. Зачастую без знания данной методологии сисадминам даже бывает сложно найти работу в сфере ИТ, потому что работодатели, особенно всякие аутсорсинговые ИТ фирмы, в основном отдают предпочтение классическим, зарекомендовавшим себя методикам, а не новомодным заграничным веяниям: практикам ITIL, нормальным ITSM и прочей ерунде.

Открытие порта в фаерволе

Чтобы настроить порты используя встроенный в систему брандмауэр, потребуется установить правила подключений. Осуществить это можно проделав следующие операции:

- Откройте «Панель управления» через поиск в стартовом меню.

- В следующем окне зайдите в «Брандмауэр Защитника Windows.

- Нажмите «Дополнительные параметры».

В большинстве случаев требуется создать 2 правила – одно для входящих и второе для исходящих соединений.

- Выберите ссылку «Правила для входящих подключений» и кликните «Создать правило».

- В следующем окне выберите вариант «Для порта».

- Нажмите «Далее».

- Выберите протокол, через который будет работать приложение, для которого вы открываете порт.

- Отметьте вариант «Определенные локальные порты».

- Впишите номер порта.

- Кликните по кнопке «Далее».

- Выберите профили, к которым будет применяться созданное правило.

- Нажмите «Далее».

- Дайте правилу имя и впишите его описание.

- Кликните «Готово».

Те же самые действия нужно проделать с другим протоколом, если приложение для которого вы открываете порт, использует несколько типов соединения.

- Далее возвращаемся на главную страницу и выбираем вариант «Правила для исходящего подключения» и опять нажимаем «Создать правило». Создаем его таким же образом, как было описано ранее, для входящих подключений.

Что означает «открытый» порт?

Связь на уровне транспортного уровня, использующая в основном протоколы TCP и UDP, использует так называемый «Интернет-сокет». Этот сокет представляет собой механизм, с помощью которого два процесса (например, приложения) могут обмениваться данными через локальную сеть или через Интернет. Любой поток данных, использующий TCP или UDP, требует как минимум следующей информации:

- Источник IP

- Порт отправления

- Целевой IP-адрес

- порт назначения

В локальной сети полностью автоматическим и прозрачным способом порты постоянно открываются и закрываются различными процессами, чтобы иметь возможность связываться с другими компьютерами. Для взаимодействия двух процессов необходимо, чтобы один из них мог «определять местонахождение» другого, чтобы получать услуги или предоставлять вам услуги.

Когда мы определяем, что «порт открыт», это может быть в двух очень разных сценариях:

- Открытый порт на локальном компьютере , например, на нашем компьютере или на локальном сервере. В принципе, все порты должны быть закрыты, потому что брандмауэр обычно настроен ограничительно (все блокируется, кроме того, что специально разрешено).

- Открытый порт в NAT роутера . Обычно в маршрутизаторе нет «открытого» порта, а точнее, в разделе «Виртуальный сервер» или «Переадресация портов» нет порта на какой-либо компьютер. По умолчанию в любом маршрутизаторе эта таблица пуста, однако мы можем зарегистрировать разные правила для открытия портов на разных компьютерах.

Когда нам нужно открывать порты локально?

Если наш локальный компьютер действует как «что-то», например, FTP-сервер, веб-сервер, SSH-сервер, VPN сервер, сервер базы данных и многое другое, нам нужно будет открыть порт или несколько портов на нем. брандмауэр чтобы разные компьютеры в локальной сети или в Интернете могли получить доступ к нашим службам, в противном случае они не смогут получить доступ, потому что брандмауэр заблокирует эту связь, и соединения не будут установлены.

Обычно в домашних условиях, если мы устанавливаем Windows 10 или Linux-основная операционная система как «Частная сеть» или «Домашняя сеть», брандмауэр отключен, и все входящие соединения будут разрешены. Однако, если у нас есть «общедоступная сеть», брандмауэр будет активирован и заблокирует все входящие соединения, которые мы ранее не делали исходящими, поэтому мы сталкиваемся с «ограничивающим» брандмауэром.

Когда нужно открывать порты в NAT роутера?

Если у нас есть компьютер в локальной сети, который действует как сервер «для чего-то», как в предыдущем случае, и мы хотим, чтобы эти службы были доступны из Интернета, необходимо будет выполнить «переадресацию портов» или также известные как «открытые порты». Таким образом, если кто-то открывает сокет с общедоступным IP-адресом и соответствующим внешним портом, этот поток данных будет автоматически перенаправлен на компьютер, для которого мы «открыли порты».

Любой роутер по умолчанию не имеет правил для перенаправления портов, нам придется делать это специально

Кроме того, очень важной деталью является то, что если у вашего оператора есть CG-NAT, даже если вы откроете порт на маршрутизаторе извне, вы не сможете ничего сделать для доступа к внутренним ресурсам локальной сети

Различия между публичным и частным IP

IP может быть определен как логический и уникальный идентификатор для каждого из компьютеров, подключенных к сети , Кроме того, IP-адрес в сетях IPv4 состоит из четырех групп чисел от 0 до 255, разделенных точками, длиной 32 бита. Эти адреса представлены в десятичной системе счисления, разделенной точками, например адрес 192.168.1.1.

Что касается IP-адресов, можно сказать, что существует два класса:

- Открытый IP-адрес .

- Частный IP .

публичный IP — это идентификатор нашей сети, выходящей в Интернет, то есть тот, который вы назначили в своем домашнем маршрутизаторе в интерфейсе Internet WAN. На этот публичный IP вы не можете поставить то, что хотите, в этом случае именно ваш поставщик услуг (оператор или интернет-провайдер) назначает вам статический или динамический (последний является наиболее нормальным).

Также в рамках публичного IP у нас есть две категории:

- статический публичный IP Это означает, что оно никогда не изменится и всегда будет таким же.

- динамический публичный IP, это означает, что это может измениться, когда маршрутизатор выключен, или после периода времени, который решает наш поставщик.

Сегодня подавляющее большинство имеют динамичный публичный IP. Статический IP-адрес обычно используется компаниями для настройки своих серверов, и в дополнение к оплате за подключение к Интернету они должны добавить небольшую плату за наличие этого фиксированного IP-адреса. Для частный IP именно оно идентифицирует каждое из устройств, подключенных к нашей сети. Поэтому мы ссылаемся на каждый из IP-адресов, которые назначает маршрутизатор:

- Наш ПК.

- К смартфону.

- К планшету.

- Smart TV или устройство Android TV.

- Другие устройства, такие как интеллектуальные разъемы, IP-камеры и многое другое.

Таким образом, мы можем сказать, что устройства, подключенные к одному и тому же маршрутизатору, имеют разные частные IP-адреса, но одинаковые общедоступные IP-адреса. В этом смысле именно маршрутизатор действует как шлюз для связи с внешним миром.

Проброс в антивирусном ПО

Интерфейс каждого антивируса может отличаться друг от друга. Однако принцип и суть действий остаются прежними. Рассмотрим открытие порта 25565 на примере защитной программы Kaspersky:

- Откройте настройки программы с помощью отмеченной иконки.

- Перейдите во вкладку «Дополнительно» и откройте раздел «Сеть».

- В отмеченном пункте нажмите на «Выбрать».

- В открывшемся списке нажмите на кнопку «Добавить».

- Укажите название и впишите значение 25565, после чего сохраните изменения кнопкой «Добавить».

После этой операции рекомендуется перезагрузить компьютер. Также вы можете добавить Minecraft в список исключений, чтобы антивирус не отслеживал и не блокировал деятельность игры.

Удаленный компьютер

Для этой цели используется все та же командная строка. Только теперь необходимо ввести три элемента: «telnet – ІР-адрес – порт». Нажимаем на клавишу ввода. Если не появляется запись Could not open», то это значит, что он открыт. В случаях, когда она выводится, порт закрыт. Если нет времени пробивать все значения, но одновременно необходимо проверить, открыт ли порт, то для этой цели можно использовать утилиты. Кстати, команда telnet позволяет рассматривать и локальный компьютер как удаленный, работая с ним так, сложно он находится на расстоянии. Каков механизм подобной работы? В таком случае запись в командной строке выглядит как «telnet – localhost – порт».

Способ 2: CurrPorts

Проверить, открыт ли порт, можно с помощью стороннего программного обеспечения CurrPorts.

Предназначается для сетевого мониторинга, отображает список всех открытых на данный момент портов на локальном компьютере. В результате выдается такая информация:

- номер порта;

- имя процесса;

- полный путь процесса;

- версия;

- описание файла;

- время создания;

- имя пользователя, который создал его.

Кроме того, с помощью программы можно закрывать нежелательные TCP-соединения, завершать процессы на указанных портах, копировать информацию о портах в файл. Программное обеспечение предназначено для Windows, начиная от версии XP.

Какая польза от открытия портов роутера?

Если вы собираетесь настроить сервер для чего-то в своей локальной сети, где им необходимо получить к нему доступ из Интернета, вам необходимо открыть порты. Например, для следующих целей необходимо открыть порты:

- Настройте FTP-сервер для удаленного доступа к вашим файлам.

- Настройте VPN-сервер для безопасного доступа к локальной сети.

- Настройте SSH-сервер на своем компьютере, чтобы управлять им удаленно.

- Настройте почтовый сервер или веб-сервер.

- Если вы собираетесь использовать частное облако Nextcloud для синхронизации файлов или папок.

- Если вы собираетесь играть онлайн, в играх необходимо сделать переадресацию портов, потому что мы сами выступаем в роли сервера.

- Если вы собираетесь загружать через eMule, необходимо открыть порты, чтобы другие узлы могли подключиться к вам.

- Если вы собираетесь загружать через BitTorrent, необходимо открыть один или несколько портов, чтобы другие узлы могли соединиться с вами, чтобы вы могли быстрее загружать и выгружать.

- Любое другое использование, которое требует подключения из Интернета к вашей внутренней локальной сети (ПК, сервер, консоль и т. Д.).

Наконец, если вы собираетесь использовать игры на своей консоли, рекомендуется открыть DMZ для консолей, потому что они обычно используют много разных портов для каждой игры, которую мы используем.

Все домашние маршрутизаторы используют NAT для одновременного выхода в Интернет с несколькими устройствами, используя один и тот же общедоступный IP-адрес. Когда компьютер в локальной сети (внутренней сети) пытается получить доступ к Интернету, NAT отвечает за перевод адресов и использование портов TCP / UDP без каких-либо действий, это полностью автоматически и прозрачно для пользователя.

Однако, если связь начинается через Интернет (WAN, внешняя сеть) с локальной сетью, необходимо открыть порт, чтобы правильно перенаправить пакеты к месту назначения. Как вы могли заметить, компьютеры локальной сети используют частную адресацию, которая не маршрутизируется через Интернет. Чтобы сделать их доступными извне, нам нужно будет «открыть порт» в NAT, чтобы все пакеты, которые достигают общедоступного IP-адреса и определенного порта, были правильно перенаправлены их получателю.

Прежде чем мы начнем объяснять, как проверять открытые порты на вашем маршрутизаторе, давайте начнем с объяснения классов IP, которые мы имеем в домашней сети. Чтобы выполнить сканирование портов, чтобы проверить открытые порты на вашем маршрутизаторе, вы должны сделать это в отношении определенного типа IP, в частности публичного IP, который предоставляет нам наш оператор.

Проверить открытые порты онлайн

Еще один важный момент обзор — это программное обеспечение, которое мы установили . В этом смысле, операционная система без последних обновлений делает нас более уязвимыми . Беспокоит тот факт, что многие люди до сих пор используют Windows 7 и XP, хотя они давно не поддерживаются. Еще один важный фактор — это наш маршрутизатор , который должен иметь обновленная прошивка . Кроме того, старый маршрутизатор, который не обновлялся в течение многих лет, также может оставить нас незащищенными.

Первое, что нам нужно, прежде чем начать проверку портов, — это узнать наш общедоступный IP-адрес. Для этого воспользуемся сайтом what-es-mi-ip.net и нажав на ссылку, мы сможем узнать наш IP.

Далее пора проверить открытые порты на вашем роутере. Для этого воспользуемся сайтом теста скорости. Там у них естьтест порта чтобы быстро и легко проверить это онлайн.

После загрузки сети мы помещаем наш общедоступный IP-адрес и устанавливаем порт или порты, которые хотим проверить. Этот инструмент позволяет вам проверять диапазоны портов, а также порты, разделенные запятыми. Наконец, вот мои результаты, в которых вы можете видеть, что порты 21, 22 и 23, о которых мы говорили ранее, закрыты, что является хорошей новостью.

Как вы видели, открытие портов на маршрутизаторе несет в себе угрозу безопасности, если за нами стоит уязвимая служба или если мы открываем неиспользуемый порт, потому что в будущем приложение может использовать его и быть уязвимым. В мире кибербезопасности первое, что пентестеры будут тестировать и проверять, — это открытые порты на определенной цели, чтобы попытаться использовать уязвимость в сервисах, стоящих за ней.

Прослушиваемые порты IPv4 и IPv6 адресов в Linux

В Linux у программ netstat и ss имеется особенность вывода информации о прослушиваемых портах, когда прослушиваются одновременно IPv4 и IPv6 адреса — выводится информация только об IPv6 адресе! Возможно это связано с какими-то глубинными особенностями реализации ядра Linux, но в Windows, например, есть чёткое разделение и если служба одновременно прослушивает порт на IPv4 и IPv6 адресах, то информация об этой службе выводится два раза — пример этого почти в самом начале статьи, где мы ищем, какая служба прослушивает 80й порт и в найденной информации нам дважды показана служба httpd.

Пример анализа открытых портов

Я начну с анализа открытых портов на Linux. Просто потому, что мне так проще, а затем мы постепенно перейдём изучить открытые порты на Windows.

Пример информации об открытых портах, полученных командой:

sudo ss -tulpn

Пример прослушиваемых портов на Linux:

Netid State Recv-Q Send-Q Local Address:Port Peer Address:Port

udp UNCONN 0 0 10.0.2.15%enp0s3:68 0.0.0.0:* users:(("NetworkManager",pid=318,fd=17))

udp UNCONN 0 0 127.0.0.1:5300 0.0.0.0:* users:(("tor",pid=359,fd=7))

tcp LISTEN 0 128 127.0.0.1:9040 0.0.0.0:* users:(("tor",pid=359,fd=8))

tcp LISTEN 0 128 127.0.0.1:8118 0.0.0.0:* users:(("privoxy",pid=362,fd=3))

tcp LISTEN 0 128 127.0.0.1:9050 0.0.0.0:* users:(("tor",pid=359,fd=6))

tcp LISTEN 0 128 127.0.0.1:9475 0.0.0.0:* users:(("httpd",pid=553,fd=5),("httpd",pid=552,fd=5),("httpd",pid=551,fd=5),("httpd",pid=550,fd=5),("httpd",pid=549,fd=5),("httpd",pid=360,fd=5))

tcp LISTEN 0 128 *:80 *:* users:(("httpd",pid=553,fd=4),("httpd",pid=552,fd=4),("httpd",pid=551,fd=4),("httpd",pid=550,fd=4),("httpd",pid=549,fd=4),("httpd",pid=360,fd=4))

tcp LISTEN 0 128 *:22 *:* users:(("systemd",pid=1,fd=55))

tcp LISTEN 0 128 *:443 *:* users:(("httpd",pid=553,fd=7),("httpd",pid=552,fd=7),("httpd",pid=551,fd=7),("httpd",pid=550,fd=7),("httpd",pid=549,fd=7),("httpd",pid=360,fd=7))

tcp LISTEN 0 80 *:3306 *:* users:(("mysqld",pid=427,fd=21))

В выводимых данных имеются следующие поля:

- Netid — протокол udp или tcp

- State — состояние, для протоколов TCP здесь будет LISTEN (поскольку мы явно указали в опциях показать только прослушиваемые порты), а для протоколов UDP здесь будет UNCONN, то есть состояние неизвестно, но, на самом деле, это тоже прослушиваемые порты, которые позволяют подключаться из вне

- Recv-Q — получено

- Send-Q — отправлено

- Local Address:Port — локальный адрес и порт, к которому привязана служба, то есть IP адрес и порт, которые прослушиваются

- Peer Address:Port — удалённый адрес и порт, к которым выполнено соединение.

Рассмотрим, что означает запись 127.0.0.1:9050: она говорит о том, что прослушивается порт 9050. Причём он прослушивается только для IP адреса 127.0.0.1. Адрес 127.0.0.1 относится к так называемым Loopback, то есть это замыкающийся на себя, закольцованный адрес. Сетевой интерфейс с этим адресом называется петлевым. Пакеты, которые отправляются с компьютера на этот адрес, приходят на этот же самый компьютер (точнее говоря, они никуда даже не уходят). Доступ к этому адресу может иметь только служба, работающая на этом же самом компьютере

Отсюда важное следствие: хотя порт 9050 прослушивается, никто другой не может к нему подключиться из любой сети. Это же относится и к адресам из диапазона ::1/128 — это такие же адреса, но уже для IPv6, в IPv6 аналог для 127.0.0.1 это ::1 (тоже часто можно видеть в выводимой информации).

Если прослушиваются какие-либо адреса из локальных

- 10.0.0.0/8

- 172.16.0.0/12

- 192.168.0.0/16

- 127.0.0.0/8

то к таким портам могут подключиться только компьютеры, расположенные в этих самых локальных сетях (если не настроить особым образом маршрутизацию или проброску портов (port forwarding)).

Для вывода прослушиваемых портов и уже установленных сетевых подключений используйте следующую команду:

sudo ss -tupn

Что такое порт компьютера

Порт – это виртуальное дополнение к сетевому адресу, которое позволяет разделить запросы разных приложений и обрабатывать их автономно. Часть постоянно занята системными службами Windows или другой операционки, остальные свободны для использования прикладными программами, в том числе запускаемыми на удаленных серверах.

Особенности портов:

- Иногда порты путают с разъемами на материнской плате (формально они и являются ими, но там речь идет о подключении физических устройств).

- Общее количество портов составляет 65535. Они имеют определенное назначение, например, 20-21 «по умолчанию» используется для соединения по FTP, а 110 выделен под почтовый протокол POP3.

- Сочетание IP-адреса и порта принято называть сокетом или файловым дескриптором, при помощи которого программа передает данные.

Перед подключением к какому-либо порту рекомендуется проверить, свободен ли он. Если нет, то операционная система выдаст ошибку, и соединение прервется. Многие программы делают проверку в автоматическом режиме и сами пытаются менять номера в поиске незанятого подключения. Но в ряде случаев это требуется сделать вручную, например, при отладке собственного кода.

Проверка открытых портов на локальном компьютере

Способ 1. Для того, чтобы проверить открытые порты на локальном (своем) компьютере, можно воспользоваться «Командной строкой» операционной системы Windows (полный Список команд Windows ( Windows CMD ) тут).

Для вызова этой строки необходимо нажать сочетание клавиш Win+R и прописать команду «cmd», после чего нажать «ОК».

В открывшемся окне пропишите специальную команду

netstat -a

и ознакомьтесь со списком открытых портов на Вашем компьютере.

Способ 2. Если Вы подключены к интернету, то проверить, открыт ли порт, можно на сайте

whatsmyip.org/port-scanner/

Данный ресурс сам определит Ваш IP-адрес, а сканировать порты можно через специальное поле «Custom Port Test».

Введите интересующий Вас порт и нажмите кнопку «Check Port», после чего Вы получите ответ, открыт или закрыт данный порт.

На какие открытые порты нужно обращать внимание

Я упоминал, что если на компьютер попала вредоносная программа, которая открыла соединение для связи со злоумышленником, то она будет прослушивать один из портов. В этом случае для TCP состояние подключения будет LISTENING или ESTABLISHED. Протокол UDP является «безстатусным», поэтому для него ничего не пишется, но нужно знать, что через UDP точно также может происходить обмен информацией.

Нужно помнить, что легитимные службы, которые открыты для доступа из вне, могут быть подвергнуты атакам, например, брут-форс пароля или эксплуатация уязвимостей. Что касается вредоносных программ, то они могут использовать любые порты

Поэтому нет готового списка портов, на которые нужно обращать внимание. Любой порт может быть признаком проблемы с безопасностью компьютера.

Нужно проверить, какие именно файлы и службы открыли соединение

Если исполнимый файл, открывший сетевого соединение, размещён в сомнительном месте, в папках, куда обычно не устанавливают программы, то нужно особое внимание обратить на этот файл.. Трояны и бэкдоры могут действовать двумя методами:

Трояны и бэкдоры могут действовать двумя методами:

- открывать порт и ждать подключения злоумышленника;

- самостоятельно подключаться к удалённой системе злоумышленника.

При втором варианте состояние подключения НЕ будет LISTENING — вредоносную программу можно найти только путём полного анализа всех соединений.

Как правило, службы, которые прослушивают только IP адрес 127.0.0.1, то есть слушающие на петлевых интерфейсах, предназначены для обслуживания каких-либо легитимных программ, запущенных на вашей системе.

Подводим итоги вышесказанному

В этой статье мы постарались дать вам ответ на вопрос: «как открыть порты на Windows 7 и 10?». Для этого нами было выбрано и описано самые востребованные способы решения данной проблемы с примерами.

Подводя итоги, мы составили краткую характеристику каждого способа отдельно.

Стандартные инструменты Windows оказались не самыми удобными в управлении, однако, предоставляют достаточный объем информации о процессах и занятых ими портах. Работа с Брандмауэром и консолью довольно проста и после нашего примера вы сможете самостоятельно повторить все это на своем компьютере.

CurrPorts выводит максимум данных о портах и процессах, позволяет удалять (освобождать) их, но не дает возможности открыть новые. На наш взгляд, софт отлично подойдет для отслеживания потенциальных угроз из Сети и их устранения.

Несмотря на отсутствие русскоязычного интерфейса, UPnP Wizard очень практична и может как создавать, так и освобождать порты. Единственным ограничением является требование к поддержке роутером UPnP интерфейса. Мы считаем, что этот вариант самый удобный для повсеместного использования.